Как оставаться анонимным в сети. Обзор способов оставаться анонимным в сети Методы анонимности в сети часть 1

В жизни бывает так, что нужна 100% анонимность при использовании интернета через браузер (обойдусь без примеров, а то в комменты опять придут суровые парни и будут обвинять меня в подстрекательстве и грозить отделом «К»). Как сделать так, чтобы сайты в интернете (например Google) не могли идентифицировать вас и записать сведения о каких-либо действиях в ваше досье?

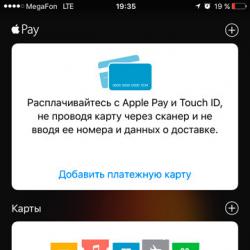

Бывает, включишь VPN с режимом «инкогнито», нигде не авторизируешся, а AdSense внезапно пугает до боли знакомыми объявлениями. Как он определяет кто есть кто?

Чтобы ответить на этот вопрос, проведем эксперимент. Откроем вкладки в четырех браузерах:

- Tor Browser 6.0.2 (на основе Mozilla Firefox 45.2.0);

- Safari 9.0 (режим «инкогнито»);

- Google Chrome 52.0.2743.82 (режим «инкогнито»);

- Mozilla Firefox 46.0.01 (режим «инкогнито»).

И посмотрим, какие данные о человеке они могут собрать. Что мы рассказываем о себе сайту, набрав URL в адресной строке?

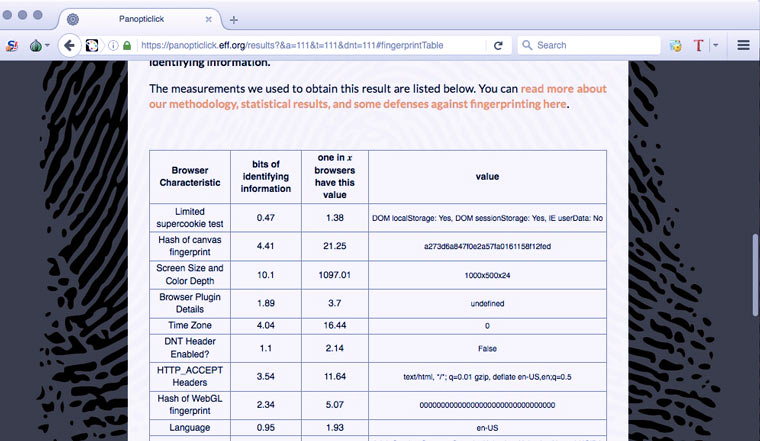

Предоставляем уникальные параметры рендеринга картинок (Canvas Fingerprinting)

Canvas Fingerprinting - технология идентификации пользователей, разработанная около 4 лет назад в AddThis. Принцип ее работы базируется на том, что когда при загрузке страницы происходит прорисовка (рендеринг) картинки (обычно это однотонный блок под цвет фона с невидимым текстом), то браузер для этого собирает кучу инфы о системе: какое есть железо и графические драйвера, версия GPU, настройки ОС, информация о шрифтах, механизмы сглаживания и множество других мелочей.

Вместе это огромное множество деталей образует уникальную характеристику, по которой можно отличить связку компьютер/браузер пользователя от всех других в мире. Для каждого она записывается в виде строки похожей на DA85E084. Бывают совпадения (по данным Panopticlick, в среднем шанс найти двойника 1 к ), но в таком случае можно дополнить их другими возможностями для установления личности (о них ниже).

Tor спрашивает разрешения о получении Canvas Fingerprinting и если проявить внимательность и не давать согласия, то эту инфу можно оставить при себе. А вот все остальные браузеры сдают своего владельца без единого писка.

Побробнее об этом методе идентификации можно почитать в Википедии .

Пробиваем себя по базам рекламных предпочтений

Скриптами для определения Canvas Fingerprint сейчас оснащены многие посещаемые сайты. Получив это уникальное значение, один сайт можно попросить у другого сведения о человеке. Например, привязанные аккаунты, друзей, используемые IP-адреса и информацию о рекламных предпочтениях . По ссылке ниже можно проверить, в каких системах есть сведения о ваших потребительских интересах, привязанные к Canvas Fingerprinting.

Tor опять попросил того же разрешение, что и в первом пункте и из-за моего отказа ничего не нашлось. Safari нашел меня в базах 3, Chrome в 13, а Firefox в 4. Если выйти из режима инкогнито, то в последнем число баз возрастает до 25, так как большинство из них используют для идентификации старые добрые cookies.

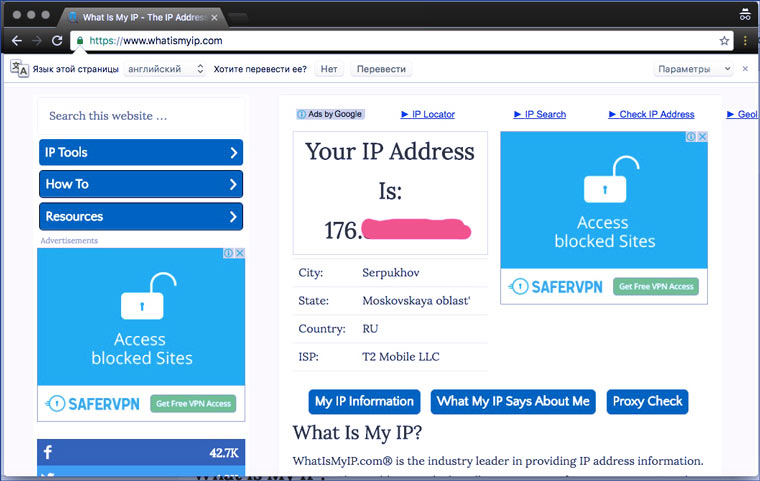

Делимся IP-адрес и оператором связи

В Tor с помощью кнопки New Identity можно менять «страну пребывания». А режимы «инкогнито» не скрывают IP-адрес (для этого надо дополнительно использовать прокси или VPN), а делятся с владельцам сайта вашим примерным местоположением и информацией об интернет-провайдере.

Раскрываем свой город и время в нем (при включенных службах геолокации)

На yandex.ru в Tor без всяких разрешений на определение местоположения показал, где я приблизительно нахожусь и который у меня час. С другими браузерами аналогично.

Отправляем свои точные координаты

Tor даже не стал спрашивать разрешения на определение координат и просто выдал нули. Safari, Chrome и Firefox спросили стандартное разрешение (как в обычном режиме) и не удосужились напомнить о том, что я шифруюсь и таких данных раскрывать не должна.

Раскрываем свой город и время в нем (при отключенных службах геолокации)

Потом я отключила службы геолокации на Mac и снова зашла на yandex.ru. Tor заставил сайт думать, что я в Румынии, но время оставил московское (по несовпадению IP и часового пояса можно будет на раз банить VPN-щиков в случае запрета). В других браузерах все осталось как раньше.

Дело в том, что «Яндексу» для определения местоположения не нужен GPS (или данные WPS от устройства). Ведь у него есть «Локатор»! Вошли в сеть через Wi-Fi? Точка доступа уже есть в базе (см. статью ). Раздали себе инет с телефона? Сотовая вышка сдаст.

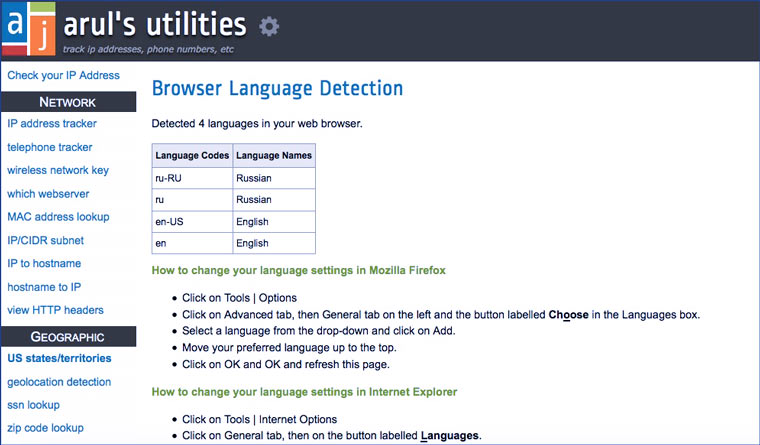

Предоставляем сведения о языковых настройках

Еще один верный признак любителя VPN - несовпадение языка со страной, с IP которой он сидит. Tor подвел - язык у него всегда английский (но его можно поменять, но я думала, что должен меняется автоматически под страну). У остальных настройки такие же, как и в обычном режиме.

Рассказываем все о своем браузере и системе

Операционная система, скорость соединения, цветовые характеристики монитора, поддержка разных технологий, ширина окна браузера, версия Flash - куча мелочей, которые дополняют уникальную характеристику пользователя. Tor подтасовывает некоторые из этих данных (пример Windows 7), а остальные браузеры абсолютно честны.

Человек может сменить IP, включить «инкогнито», а скрипт для поднятия цен быстро вычислит: «Это кто такой к нам с тормознутым инетом, старой версией флеш и Windows XP второй раз зашел, но теперь решил притвориться жителем Сейшел? Повышаем на 20%!»

Делимся списком установленных плагинов

Еще одна характеристика, которая добавляет человеку уникальности - список плагинов (с информацией о версиях), установленных в его браузере. Tor их скрывает. Другие браузеры нет.

Как видите, Tor Browser обеспечивают неплохую анонимность. Но исторические факты говорят о том, что если человек совершает что-то действительно серьезное с помощью onion-сети, то его все же иногда находят . Все, наверное, помнят показательную историю с основателем Silk Road (магазина по продаже наркотиков) Росса Ульбрихта.

А режимы «инкогнито» нужны только, чтобы полазить за чужим компом и не оставить следов. Можно в дополнение к ним заблокировать JavaScript, это уменьшит число возможных способов идентификации, но многие сайты станут непригодными для использования.

Открываем список установленных в системе шрифтов (=> программ)

В дополнение к эксперименту хотелось бы рассказать об еще одной интересной функции современных браузеров. Любой сайт может получить список шрифтов, установленных в системе. У многих приложений есть какие-то свои уникальные шрифты и по ним можно определить род занятий человека. А исходя из этого показывать ему рекламные объявления. В Tor и режиме «инкогнито» это не работает (или выдается слишком короткий перечень).

Все это - вершина айсберга

Для защиты от вышеперечисленных способов идентификации есть специальные плагины для разных браузеров. Но не стоит тратить силы на их установку. Так как они не могут защитить от сбора всех возможных сведений.

Ведь в статье я показала самые простые и понятные примеры того, как браузеры собирают информацию о нас. Но их можно было бы привести гораздо больше: flash cookies, Silverlight cookies, отставание времени от поясного (у многих есть хотя 0,2-0,8 секунд) - множество мелочей, которые были бы лишними. Ведь читателю уже понятно, что открывая браузер он сообщает о себе миру огромное количество сведений и демонстрирует набор уникальных характеристик, которые отличает его компьютер от всех других.

Чем грозят все эти сборы информации?

Собирать сведения о большей части людей на планете нужно только с одной целью - повышать кликабельность рекламных объявлений, чтобы больше зарабатывать на этом. В принципе, от этого только польза - легче найти какие-то товары или услуги.

Еще продвинутые методы идентификации полезны магазинам для сбора сведений о клиентах. Чтобы человек не мог зайти на сайт под другим IP/отключив cookies и остаться неузнанным. Язык, время, редкий шрифт/плагин, характеристики монитора, характерная ошибка в поисковом запросе, по которому пришел - и все! Снимайте коньки, мы вас узнали. Сомнений нет, это тот самый человек, который год назад делал заказ #2389. С помощью этих данных автоматизированные маркетинговые системы могут продать ему больше.

Или естественно, все это могут использовать спецслужбы. Но кто знает, как у них там все работает.

Переживания по поводу сохранения анонимности в интернете больше не являются заботой исключительно любителей порнографии, террористов и хакеров. Скомпрометированные персональные данные могут сделать вас жертвой мошенников, крадущих личную информацию, и нанести вам ущерб от иных нелегальных действий третьих лиц. Некоторые люди озабочены обеспечением безопасности от государственной слежки или даже слежки зарубежных правительств (и не без основания). При этом ничто не может обеспечить вам 100 % анонимность в интернете, так как всегда есть лазейки , которые могут быть использованы для вашей идентификации, а в различном программном обеспечении всегда остаются некоторые проблемы с безопасностью. Но если вы стремитесь создать себе более безопасные условия в наш век цифровых технологий, можно позаботиться о базовых мерах предосторожности, которые помогут вам в некоторой мере скрыть или завуалировать вашу личность в интернете.

Шаги

Часть 1

Основы анонимности- В следующем разделе статьи мы расскажем вам о том, как избежать привязки личной информации к вашему IP-адресу, но не гарантируем сохранения анонимности. Чтобы еще больше повысить анонимность, необходимо дополнительно ознакомиться с двумя последними разделами статьи.

-

Используйте анонимные поисковые системы. Большинство крупных поисковиков, таких как Google, Yandex, Mail, Bing и Yahoo!, отслеживают историю поисковых запросов и привязывают их к адресу IP. Пользуйтесь альтернативными поисковиками, например DuckDuckGo или StartPage.

Используйте менеджер паролей, чтобы держать сохраненные пароли под защитой. Если активно пользоваться интернетом дольше недели, вполне вероятно, что вам потребуется создать и запомнить целый ворох различных паролей. Порой соблазнительно везде использовать одинаковый пароль или его небольшие вариации, чтобы упростить себе жизнь, но это создает серьезный риск для вашей безопасности. Если один из веб-сайтов, где хранятся данные о вашем почтовом ящике и пароле к аккаунту, подвергнется хакерской атаке, то под угрозу попадут все ваши учетные записи на других сайтах. Менеджер паролей позволит вам безопасно управлять паролями для всех посещаемых вами сайтов, а также создавать надежные и даже случайные пароли для них.

- Дополнительную информацию по установке менеджера паролей можно найти в сети.

- С менеджером паролей вам не придется волноваться о создании легких для запоминания паролей. Вместо этого вы сможете создавать надежные пароли, которые практически невозможно взломать при действующих технологиях. Например, пароль «Kz2Jh@ds3a$gs*F%7» будет гораздо надежнее пароля «КличкаМоейСобаки1983».

Знайте, что, скорее всего, ваш интернет-провайдер тоже анализирует трафик, чтобы знать, чем вы занимаетесь в сети. Чаще всего так провайдер проверяет, используется ли сеть для скачивания torrent-файлов или материалов, защищенных авторскими правами.

Поймите, что достигнуть полной анонимности в сети невозможно. Как бы тщательно вы ни скрывались, всегда остается некоторая информация, которую потенциально можно использовать для того, чтобы вас выследить и идентифицировать. Цель применения средств обеспечения анонимности - это сократить доступный третьим лицам объем личной информации, но из-за самой природы интернета достигнуть полной анонимности нельзя.

Поймите необходимый баланс. Просматривая интернет-страницы, вам необходимо сделать выбор между удобством и анонимностью. Сохранять анонимность в сети не так просто, и это требует существенных усилий и сознательных действий. Вы столкнетесь с заметным замедлением интернет-соединения при посещении веб-сайтов и будете вынуждены совершать дополнительные действия еще до того, как зайдете в сеть. Если вам важна ваша анонимность, будьте готовы пойти на определенные жертвы.

Часть 3

Базовые меры обеспечения анонимности в сети-

Изучите базовую терминологию. Когда дело касается соблюдения анонимности в сети, легко можно запутаться в технической терминологии. Прежде чем погружаться в изучение информации, необходимо понять базовый смысл некоторых наиболее распространенных терминов.

- Трафик (как сетевой термин) - это поток данных от одного компьютера к другому.

- Сервер - это удаленный компьютер, на котором размещаются файлы и создаются соединения. Все веб-сайты хранятся на серверах, к которым вы получаете доступ через веб-браузер.

- Шифрование - это способ защиты пересылаемых через сеть данных с помощью случайно сгенерированного кода. Зашифрованные данные кодируются уникальным кодом, о котором знаете только вы и сервер. Это позволяет гарантировать, что при перехвате данных их нельзя будет расшифровать.

- Прокси-сервер - это сервер, сконфигурированный для сбора и перенаправления сетевого трафика. По сути, он позволяет пользователю подключиться к нему, после чего сам сервер перенаправляет запросы сайтам. Получая данные от веб-сайтов, сервер будет перенаправлять их вам. Это полезно для маскировки вашего IP-адреса при посещении различных сайтов.

- VPN - это протокол виртуальной частной сети. Он позволяет обеспечить зашифрованное соединение между вами и сервером. VPN традиционно используется в корпоративных сетях, чтобы удаленные работники могли безопасно подключаться к информационным ресурсам компании. VPN можно представить своеобразным «тоннелем» через интернет, который позволяет подключаться напрямую к серверу.

-

Используйте сетевой прокси-сервер. Существуют тысячи сетевых прокси-серверов, и они меняются ежедневно. Они представляют собой веб-сайты, проводящие трафик через свой собственный прокси-сервер. Они затрагивают только тот трафик, который проводится непосредственно через их веб-сайт. Если же вы просто откроете новую вкладку в своем браузере и начнете просто так бродить по сети, то утратите анонимность.

- При использовании сетевых прокси-серверов избегайте посещения тех сайтов, которые запрашивают пароли (например, социальных сетей, банков и так далее), так как прокси-серверам никогда нельзя доверять, и они могут своровать данные ваших аккаунтов и банковские данные.

- В большинстве случаев сетевые прокси-серверы не в состоянии отображать определенный контент, например, видео.

-

Используйте или подпишитесь на VPN. Виртуальная частная сеть будет шифровать ваш исходящий и входящий трафик, повышая безопасность. Также ваш трафик будет выглядеть как трафик, идущий с VPN-сервера, что схоже с использованием прокси-сервера. В большинстве случаев VPN предоставляется платно. При этом во многих случаях трафик все же отслеживается в соответствии с требованиями законодательства.

- Не доверяйте компании, предоставляющей услуги VPN, которая заявляет о том, что она не отслеживает никакую информацию. Ни одна компания не будет рисковать своим существованием ради защиты одного клиента от запроса информации правомочными органами.

-

Пользуйтесь браузером Tor. Tor - это сеть, которая действует как множество прокси, перекидывающих трафик большое количество раз, прежде чем он достигает конкретного сайта или пользователя. Анонимным будет только тот трафик, который пройдет через браузер Tor, при этом страницы в этом браузере будут открываться существенно медленнее, чем при использовании обычных браузеров.

Установите дополнение или расширение для браузера, обеспечивающее защиту личной информации. Если ваш браузер поддерживает сторонние дополнения и расширения, у вас есть возможность установить полезные аддоны. К таким браузерам относятся Google Chrome, Mozilla Firefox, Safari, Microsoft Edge и Opera.

- HTTPS Everywhere (для Chrome , Firefox , Opera ) автоматически прибегает к использованию шифрованного протокола HTTPS на тех сайтах, которые его поддерживают.

- Privacy Badger

, Ghostery

, Disconnect

блокируют следящие файлы cookies. Privacy Badger сам решает, какие именно cookies следят за вами, в отличие от двух других, которые полагаются на периодически обновляемую базу данных со следящими cookies. Все три упомянутых аддона доступны для

основных браузеров: Google Chrome, Mozilla Firefox, Opera.

- Privacy Badger можно использовать в Google Chrome, Mozilla Firefox, Opera.

- Ghostery можно использовать на Mozilla Firefox, Google Chrome, Internet Explorer, Microsoft Edge, Opera, Safari, Firefox для Android.

- Disconnect используется в Google Chrome, Mozilla Firefox, Opera, Safari.

- NoScript - аддон исключительно для Firefox , который позволяет блокировать JavaScript на веб-сайтах. Для проверенных сайтов можно вручную создать белый список, если для их правильной работы требуется JavaScript. Также можно временно разрешать работу JavaScript на определенных сайтах. Более подробную информацию об этом можно найти в сети.

Часть 4

Продвинутые меры-

Строго выполняйте рекомендации каждого пункта в данном разделе. Если вам действительно необходима анонимность, есть несколько вещей, о которых вы должны позаботиться, прежде чем выходить в сеть. Это может показаться слишком трудоемким делом, но соблюдение всех рекомендованных шагов - единственный способ, который гарантированно предоставит вам хоть какое-то подобие анонимности в сети.

- Данный метод поможет вам сконфигурировать свой личный VPN на личном заграничном сервере VPS. Это будет гораздо безопаснее подписки на услуги VPN, так как сторонней компании не всегда можно доверять безопасность своих данных.

-

Установите Linux на виртуальной машине своего домашнего компьютера. На компьютере запускается множество сервисов, которые подключаются к интернету, каждый из которых может скомпрометировать вашу анонимность в сети, а вы даже не будете об этом знать. Особенно небезопасна ОС Windows, а также Mac OS X, но уже в меньшей степени. Первый шаг к анонимности - установка Linux на виртуальной машине, которая является аналогом полноценного компьютера в компьютере.

- Виртуальный компьютер оснащен «барьером», предотвращающим доступ к данным физического компьютера. Это важно для того, чтобы не оставлять информацию о своем реальном компьютере, когда вы анонимно выходите в сеть.

- . Это бесплатно, но потребует примерно час вашего времени.

- TailsOS - один из наиболее популярных дистрибутивов Linux, ориентированных на безопасность личных данных. Он занимает мало места и полностью зашифрован.

-

Найдите хост VPS (виртуальный выделенный сервер) в другой стране. Это обойдется вам в несколько долларов в месяц, но позволит анонимно пользоваться интернетом. Важно подписаться на VPS в другой стране, чтобы трафик от VPS не мог привести к вашему реальному IP-адресу.

- Вы будете использовать VPS для установки программного обеспечения личного VPN. Это позволит вам подключаться к сети через личный VPN, тем самым маскируя свой IP-адрес.

- Выберите VPS, позволяющий вам оплатить услуги теми методами, которые не раскроют вашу личность, например с помощью DarkCoin.

- Как только оформите подписку на VPS, вам потребуется установить на этот сервер свою операционную систему. Чтобы без труда настроить личный VPN, установите один из следующих дистрибутивов Linux,: Ubuntu, Fedora, CentOS или Debian.

- Заметьте, что VPS-провайдер может вынужденно раскрыть информацию о вашем VPN по предписанию суда в случае подозрения на незаконную деятельность, связанную с вашим VPN. Повлиять на это вы не сможете.

-

Настройте личный VPN (виртуальную частную сеть) на сервере VPS. Вашему компьютеру для доступа к сети интернет потребуется подключаться к VPN. Со стороны все будет выглядеть так, будто бы вы выходите в сеть из точки расположения VPS, а не из дома, кроме того, все входящие и исходящие от VPS данные будут зашифрованы. Данный шаг чуть более сложен, чем установка виртуальной машины. Тем не менее он является самым важным шагом, поэтому, если вам важна анонимность, обязательно выполните его. Он предназначен специально для OpenVPN на Ubuntu, одного из наиболее надежных бесплатных VPN.

- Войдите в операционную систему на своем VPS. Этот процесс будет зависеть от выбранного вами VPS.

- Зайдите на веб-сайт OpenVPN и скачайте подходящий пакет программного обеспечения. Там много вариантов, поэтому обязательно выберите то, что точно соответствует установленной на вашем VPS операционной системе. Все доступные к скачиванию пакеты можно найти по следующей ссылке: openvpn.net/index.php/access-server/download-openvpn-as-sw.html .

- Запустите терминал на своем VPS и введите dpkg -i openvpnasdebpack.deb , чтобы установить программное обеспечение OpenVPN, которое вы скачали. Но если вы используете не Ubuntu или Debian, то команда будет отличаться.

- Введите passwd openvpn и установите новый пароль, когда появится запрос о его создании. Это будет пароль администратора для вашего OpenVPN.

- Откройте веб-браузер на своем VPS и введите адрес, который отображен в терминале. Это позволит вам открыть панель управления OpenVPN. Введите туда имя пользователя openvpn и созданный ранее пароль. Как только вы осуществите первоначальных вход, ваш VPN будет готов к работе.

- Запустите терминал и сделайте следующее: sudo apt-get install network-manager-openvpn-gnome

- Подождите, пока пакет скачается и установится.

- Откройте Network Manager и кликните по вкладке «VPN».

- Нажмите кнопку «Import» (Импортировать), а затем выберите конфигурационный файл, который скачали ранее.

- Проверьте настройки. Поля «Certificate» (Сертификат) и «Key» (Ключ) должны заполниться автоматически, а адрес вашего VPN, должен отразиться поле «Gateway» (Шлюз).

- Перейдите на вкладку «IPV4 Settings» (Настройки протокола IPV4) и выберите в раскрывающемся меню «Methods» (Методы) опцию «Automatic (VPN) addresses only» (Только автоматические адреса VPN). Это гарантированно перенаправит весь ваш интернет-трафик через VPN.

-

Скачайте на виртуальную машину Tor Browser Bundle. На данном этапе, когда у вас уже настроены и запущены VPS и VPN, вы можете пользоваться сетью достаточно анонимно. VPN будет шифровать весь исходящий и входящий трафик вашей виртуальной машины. Но если вы хотите сделать еще один шаг к анонимности, то браузер Tor позволит обеспечить дополнительную защиту, но ценой скорости доступа к интернет-страницам.

- Скачать браузер Tor можно с официального сайта: torproject.org .

- Запуск Tor через VPN скроет от вашего интернет-провайдера факт того, что вы пользуетесь Tor (он будет видеть только зашифрованный VPN-трафик).

- Запустите установщик Tor. Настройки по умолчанию обеспечивают всеобъемлющую защиту большинству пользователей.

- Для получения более детальной информации по использованию Tor, .

-

Регулярно меняйте провайдеров VPS. Если вас очень волнует вопрос обеспечения безопасности, рекомендуется менять провайдеров VPS не реже раза в месяц. Это означает необходимость новой настройки OpenVPN каждый раз, но постепенно с каждым очередным повтором вы научитесь выполнять необходимые операции все быстрее и быстрее. Обязательно полностью перенастраивайте новый VPS, прежде чем подключаться нему.

-

Разумно пользуйтесь интернетом. Теперь, когда все настроено, надежность сохранения вашей анонимности опирается на ваши привычки использования интернета.

- Пользуйтесь альтернативными поисковыми системами, такими как DuckDuckGo или StartPage.

- Избегайте сайтов, использующих JavaScript. JavaScript может быть использован для того, чтобы раскрыть IP-адрес и деанонимизировать ваш трафик.

- Отключайтесь от интернета, когда открываете файлы, скачанные через Tor.

- Не скачивайте через Tor torrent-файлы.

- Избегайте любых сайтов, которые не используют HTTPS (обращайте внимание на адресную строку, чтобы узнать, использует ли сайт HTTP или HTTPS).

- Избегайте установки плагинов для браузера.

Несмотря на то, что формально Интернет считается оплотом свободы слова и анонимности, мало кто продолжает верить, что онлайн мы становимся невидимками. К тому же не так давно экс-сотрудник ЦРУ Эдвард Сноуден обнародовал информацию о PRISM - программе слежения за пользователями Интернет, разработанной Агентством национальной безопасности США. Но даже без его откровений было понятно, что Всемирная паутина знает о нас больше, чем мы думаем.

Однако речь идет не только о том, что безобидные внешне игрушки вроде Angry Birds помогают спецслужбам собирать информацию о потенциальных террористах. Чаще всего желание поближе познакомиться с пользователями возникает непосредственно у сервисов, таких как Microsoft, Google, Yahoo!, Facebook, Apple и т.д. Они не упустят возможность проследить за вашим поведением в Глобальной сети и даже проанализировать вашу почту на предмет личных предпочтений, ведь коммерческий успех этих компаний напрямую зависит от качества целевой аудитории для продвижения рекламы.

В данном материале мы предложим вам ряд практических советов о том, как сохранить онлайн-анонимность. Следует сразу сказать, что ни одно решение не может гарантировать абсолютную невидимость в Сети. Однако, если вы не собираетесь обмениваться документами государственной важности, вы сможете обеспечить себе довольно высокий уровень безопасности. Наиболее действенным методом защиты своих данных в информационном пространстве является использование анонимных сетей.

Tor

Наиболее известная анонимная сеть. По сути, Tor является системой прокси-серверов, которая позволяет устанавливать анонимное сетевое соединение, защищенное от прослушивания. Само слово Tor – акроним, который расшифровывается, как The Onion Router. Сравнение с луковицей неслучайно – доступ к системе осуществляется посредством свободного ПО, которое использует технологию «луковой маршрутизации». При использовании такого подхода сообщения защищаются несколькими «слоями» шифра и затем отсылаются через цепь сетевых узлов. Загрузить программу можно с официального сайта . Программное обеспечение Tor доступно для платформ Windows, Linux и Mac.

Участники Tor получают доступ к ресурсам Интернет через других пользователей сети. Пользователи также могут создавать и выкладывать в сеть анонимные веб-сервисы, доступ к которым будет осуществляться через специальные псевдо-домены.onion. Отметим, что использование Tor, как и любой другой анонимной сети, приводит к существенной потери скорости. Загружаемое программное обеспечение Tor формирует цепочку узлов, по которой будут передаваться зашифрованные данные. Время от времени цепочка перестраивается и начинает использовать новые узлы. Следует понимать, что просто установив Tor, вы не станете невидимкой, для этого необходимо инсталлировать дополнительные компоненты. Программа Tor только управляет процессом шифрования и определяет путь, по которому данные проходят через сеть ретрансляторов.

Для начала необходимо установить на вашем компьютере виртуальный прокси-сервер и подключиться к нему. Такой прокси является промежуточным звеном между пользовательскими приложениями для работы в Интернет и сетью Tor. Наиболее подходящими прокси-серверами для работы с Tor являются и Polipo . Polipo входит в состав всех последних сборок комплекта Tor. Более продвинутые пользователи, возможно, отдадут предпочтение Privoxy. В таком случае при установке комплекта Tor необходимо отменить инсталляцию Polipo. Для управления загрузкой и работой системы используется программа Vidalia. По сути, она является графической оболочкой Tor. С ее помощью можно запускать Tor и фильтрующий прокси-сервер, а также останавливать их работу в любое время. Кроме того Vidalia предоставляет доступ к карте сети, а также открывает массу других возможностей. Когда все необходимое ПО установлено, можно «торифицировать приложения» — то есть настроить их для работы с сетью Tor.

Для максимального удобства пользователей существует возможность скачать пакет Tor , в который входят Vidalia, Polipo и портативная версия Firefox с различными аддонами, повышающими безопасность работы пользователя. В частности речь идет о расширении Torbutton, которое блокирует такие плагины браузеров, как Java, Flash, ActiveX которые могут быть использованы для раскрытия вашего IP-адреса. Кроме того, с его помощью можно включать или отключать Tor в браузере. Таким образом, в первом случае Firefox будет работать через Tor, а во втором – напрямую.

В перечень полезных приложений для Tor входит TorChat — децентрализованная анонимная система обмена сообщениями. Для безопасного перенаправления всего TCP/IP- и DNS-трафика в сети Tor служит утилита Tortilla . Данное приложение позволяет анонимно запускать под Windows любое ПО, даже если оно не поддерживает SOCKS или HTTP-прокси.

Как уже отмечалось, использование Tor не гарантирует вам полную безопасность. Не секрет, что последний узел в цепочке видит трафик в незашифрованном виде. Этим пользуются злоумышленники для кражи паролей и логинов. Впрочем, даже на официальном сайте написано, что не стоит рассчитывать на полную анонимность при использовании Tor.

I2P

I2P («Проект Невидимый Интернет») – открытое программное обеспечение, созданное для организации сверхустойчивой зашифрованной сети и применяемое в большей мере для и анонимного хостинга (создания сайтов, форумов, чатов, файлообменных серверов и т. д.). Что касается веб-серфинга, то здесь возможности невелики. Дело в том, что лишь малая часть клиентов сети решается открывать свои каналы для массового использования. Основная задача I2P – анонимный хостинг сервисов, а не предоставление безопасного доступа в Глобальную сеть, как в Tor.

Еще одним отличием I2P от Tor является способ маршрутизации. Так, в Tor используется «луковая маршрутизация», а в I2P – «чесночная». Если в Tor создается цепочка из узлов, по которым передается трафик, то в I2P используются входные и выходные туннели. Таким образом, запросы и ответы идут через разные узлы. Каждые десять минут эти туннели реформируются. «Чесночная маршрутизация» подразумевает, что пакет данных («чеснок»), может содержать в себе множество «зубчиков», то есть зашифрованных сообщений как своих, так и чужих. Каждое с инструкцией по его доставке. Благодаря этому, сервер получателя не может точно определить отправителя, и наоборот.

Чтобы использовать I2P проверьте наличие на вашем компьютере Java . На официальном сайте проекта в разделе «Установка с нуля» необходимо выбрать операционную систему и загрузить установщик. Проинсталлировав ПО, пропишите адресной строке браузера адрес 127.0.0.1:7657 для вызова веб-интерфейса. В течение нескольких минут сеть I2P настроится и вы получите анонимный доступ ко всем ресурсам псевдо-домена.i2p. Чтобы выйти в Глобальную сеть, достаточно прописать в настройках браузера адрес прокси-сервера 127.0.0.1:4444. Поскольку выход из I2P в Интернет осуществляется через определенные шлюзы, рассчитывать на высокую скорость в таком случае не приходится.

Freenet

Еще одна анонимная децентрализованная сеть, предназначенная для хранения данных. Freenet включает в себя группу так называемых «фрисайтов» (анонимных вебсайтов), файловый обмен и поиск. Файлы, которые пользователь хочет разместить для общего доступа, распределяются по компьютерам других участников сети в зашифрованном виде. Для загрузки файла необходимо знать ключ, который позволит собрать этот файл с компьютеров других пользователей сети. Такой подход позволяет обезопасить пользователя от слежения. Ведь в данном случае никто, даже сам пользователь, не имеет представления, частички каких файлов хранятся у него на жестком диске. Подобное хранилище данных невозможно обнаружить и удалить. Тем не менее, этот же фактор является и минусом Freenet – система поиска все еще несовершенна.

Чтобы пользоваться Freenet загрузите установщик и запустите его. На ваш компьютер установится программа Freenet и другие требуемые компоненты. Когда процесс инсталляции будет завершен, в браузере откроется страница пользовательского интерфейса Freenet. Программа работает с большинством маршрутизаторов. Но если у вас возникнут вопросы, ответы на них можно найти в подробном FAQ . Последующий доступ к Freenet можно осуществлять через меню в системном трее, с помощью ярлыка Browse Freenet на рабочем столе или через меню «Пуск». Также можно открыть программу, введя сочетание 127.0.0.1:8888 в адресной строке вашего браузера. Для большей безопасности следует использовать отдельный браузер для Freenet, желательно в режиме конфиденциальности. IE работает с Freenet не лучшим образом, поэтому предпочтительнее использовать Chrome, Firefox или Opera.

По умолчанию клиент Freenet будет работать в нейтральном режиме, автоматически подключаясь к другим узлам. Однако, если вы знаете несколько человек, которые уже используют данную сеть, вы можете добавить их в друзья, а затем включить режим повышенной безопасности. В таком случае ваш клиент Freenet будет устанавливать соединение только с друзьями, так что обнаружить ваше присутствие в сети будет практически невозможно. В то же время вы сможете пользоваться ресурсами Freenet через друзей, а также друзей ваших друзей. В таком режиме сеть будет работать не очень быстро. Увеличить скорость работы можно путем добавления в друзья более десяти пользователей, с которыми вы будете онлайн в одно и то же время.

Чтобы добавить друга, вам и ему необходимо обменяться нод-ссылками. Отправить файл другому участнику сети, а также добавить свою нод-ссылку можно с помощью формы в нижней части страницы. Когда обе стороны обменяются нод-ссылками, узел вашего друга будет отображаться на вкладке «Друзья» со статусом «Подключен» или «Занят». Вы можете задать имя для вашего узла на странице конфигурации, чтобы вашим друзьям было проще понимать, что это именно вы. Рекомендуется добавлять в друзья только тех людей, которых вы действительно знаете. Если вы хотите настроить инструменты от сторонних разработчиков для использования с Freenet, для вас будет полезным данное руководство .

RestroShare

Это открытое кросс-платформенное ПО для построения децентрализованной сети по принципу F2F (Friend-To-Friend). Обмен файлами и общение здесь происходит исключительно с проверенными друзьями, а не со всей сетью. После проверки подлинности и обмена асимметричным ключом, соединение устанавливается по SSH. Для шифрования используется OpenSSL, можно открывать доступ к папкам. Друзья друзей смогут видеть друг друга, если пользователи включат такую опцию, однако возможности для соединения у них не будет. Получается своеобразный аналог социальной сети.

В RestroShare существует несколько сервисов для общения: приватный чат, почта, форумы, а также голосовой чат посредствам VoIP-плагина. При первом запуске предлагается создать профиль и сгенерировать PGP-ключ для аутентификации. После создания учетной записи необходимо открыть настройки, кликнув по значку с шестеренкой. В подразделе Server следует включить UPnP и выбрать режим DarkNet или Private. Аналогичную настройку надо выполнить и для другого клиента.

Теперь можно добавить новый контакт, нажав на знак плюс и выбрав Add friend. Далее необходимо обменяться с другом PGP-ключами. Через некоторое время после ввода ключа клиенты найдут друг друга, и в списках друзей появится новый аккаунт. Для обмена файлами надо сделать доступной хотя бы одну папку. Безопаснее всего разрешать просмотр только друзьям. Для скачивания файлов переходим в раздел Files, где, выбрав друга, можем загрузить доступный контент. В контекстном меню можно запустить команду на скачивание нужных данных.

Что нужно немедленно прекратить интернетом. Нужно только это правильно, максимально обеспечивая собственную безопасность. Главное, что для этого требуется: необходимость скрывать свой реальный IP-адрес и почтовый ящик. Так же соблюдайте элементарную осторожность и старайтесь по возможности не размещать в никакие личные данные: свой номер , адрес проживания, свои фотографии.

Адрес при посещении сайтов можно несколькими способами. Самый простой и доступный – это использование анонимных прокси-серверов (), работающих в режиме -сервисов. Прокси-сервер (от англ. Proxy - ) – это своеобразный посредник между вашим компьютером и интернетом. Выходя в сеть, вы сначала подключаетесь к прокси-серверу, а уже затем переходите на интересующие вас сайты. В результате владельцы этих сайтов могут получить не ваш реальный IP, а адрес используемого прокси-сервера.

В настоящее время в интернете существует довольно много бесплатных анонимайзеров, воспользоваться которыми может любой человек. Работать с ними очень просто, поскольку эти прокси используют привычный веб-интерфейс. Вам нужно просто зайти на страницу анонимайзера и ввести в поле для серфинга адрес того сайта, который вы намерены посетить. Одним из наиболее известных русскоязычных анонимайзеров на сегодня является www.anonymizer.ru . Но так же вы можете самостоятельно найти еще множество аналогичных сервисов, просто введя в поисковую систему запрос «анонимные прокси» или «анонимайзеры».

Анонимайзеры позволяют свободно серфить интернет и просматривать страницы, однако многие форумы и гостевые часто запрещают пользователям оставлять сообщения через анонимные прокси. В этом случае вам потребуется внести некоторые изменения в настройки вашего браузера, чтобы скрыть свой IP, но создавать видимость обычного соединения. В интернете существуют целые списки анонимных прокси-серверов, которые пользователи могут использовать или за небольшую плату. В этих списках содержатся IP анонимных прокси и номера портов, через которые должно осуществляться соединение. Вам потребуется найти подходящий работающий прокси, а затем изменить настройки браузера таким образом, чтобы все соединения с интернетом шли через прокси-сервер. В качестве используемого прокси укажите выбранный вами IP и введите номер соответствующего порта.

Если вы не очень уверенно ориентируетесь в настройках своего браузера, но вам необходимо сделать свое перемещение полностью анонимным, вы можете воспользоваться специальными программами. В частности, одной из наиболее эффективных является программа TOR (англ. The Onion Router), которую бесплатно можно скачать по адресу https://www.torproject.org . На этом же сайте вы можете прочитать подробную инструкцию и пояснения по работе с программой. Установив ТОР-браузер на свой компьютер, вы сможете не только безопасно перемещаться по сети, полностью скрывая свой IP, но и создавать собственные сайты, оставлять сообщения и обмениваться почтой. Единственный недостаток этого программного обеспечения – заметное снижение скорости соединения, что может создавать определенные неудобства.

Федеральный закон от 2 июля 2013 года № 187-ФЗ «О внесении изменений в законодательные акты Российской Федерации по вопросам защиты интеллектуальных прав в информационно-телекоммуникационных сетях» (ранее Законопроект № 292521-6, в СМИ также известен как «Антипиратский закон», «Русская SOPA», «Закон против интернета» и «Закон о произвольных блокировках») - закон, подразумевающий возможность блокировки сайтов, содержащих нелицензионный контент, по требованию правообладателя. Изначально предполагалось, что это коснётся всех видов информации, однако, после внесения поправок, закон будет применяться только для видеопродукции. Если после предупреждения владельцы сайта не удалят спорный материал, то весь ресурс будет блокироваться. Однако, правообладатель должен будет доказать, что обладает правами в отношении того размещённого в сети контента, который он намеревается удалить.

Первыми кто попал в черный список Роскомнадзора стали торренты — сайты, нелегально распространяющие контент без разрешения правообладателя. 9 ноября под блокировку попал самый известный в рунете торрент-трекер — RuTracker. Администрация сайта предложила по желанию пройти опрос из двух вариантов в пользу сохранения или блокировки контента. 67% из миллиона пользователей проголосовали в пользу сохранения контента. Правда Роскомнадзор пока что это не очень волнует.

Но OFFICEPLANKTON знает как стать невидимым в интернете. Для тех кто желает обойти запрет Роскомнадзора мы рассмотрели 5 проверенных способов обойти блокировку сайтов.

1 AnonyMouse

AnonyMouse или анонимная мышь — сайт, существующий с 1997 года, который сделает вас невидимым и вы сможете зайти на любой заблокированный сайт. Достаточно войти на сайт, вбить нужный URL-адрес и дело сделано. Сайт сам вас перенаправит на указанный URL, сам выдаст прокси-сервер, через который вы будете спокойно исследовать любой сайт или интернет.

2 Ninjacloak

Укрытие ниндзя — второй бесплатный способ скрыться в интернете. Сайт Ninjacloak сделает вас невидимым, позволит обойти блокировку не только Роскомнадзора и админа, но и включенного файервола.

3 Браузер TOR

Браузер TOR (возможная замена Opera, Google Chrome, Mozilla FireFox) настоящий свет в конце туннеля. В конце туннеля привычного вам интернета и TOR позволит войти вам в — мир скрытый от глаз добропорядочных смертных.

Переходите на сайт, качаете браузер и серфите интернет через него. В него сразу встроена система прокси-серверов, наделяющие вас анонимностью в сети. Кроме глубинного интернета, вы свободно можете работать и в нормальном (обычном) интернете.

Кроме ПК TOR можно установить на смартфон или планшет.

4 Плагин Zenmatе

Плагин Zenmate доступен в двух версиях: бесплатный и платный. Ставится на любой браузер (Chrome, Opera, Mozilla), а также на мобильные платформы Android и iOs. Устанавливайте и просматривайте любимые сайты и никто не узнает о ваших интернет-похождениях.

5 friGate

Фрегат — это браузерное приложение, позволяющее обойти любую блокировку(не только администратором но и Роскомнадзора). Приложение юзает выделенные прокси-серверы, а скоростной серфинг по сайтам обеспечивается благодаря минимизации потери скорости. Без регистрации.

Подобные знания хорошо послужат каждому, в плане свободы выбора, когда тебя лишают даже этого. Знание законов и умение обойти систему, сохраняя при этом свое человеческое достоинство — вот главный и правильный путь современного гражданина.

OFFICEPLANKTON не призывает массово игнорировать законы Российской Федерации и других стран, но свобода спокойно перемещаться в сети, серфить что душе угодно — это ваши права, которые никто не смеет отнимать.

В продолжении темы полезного хакерства, мы представляем скрытые , о которых вы не знали.